13 Mai 2026 / 6 Minuten Lesedauer

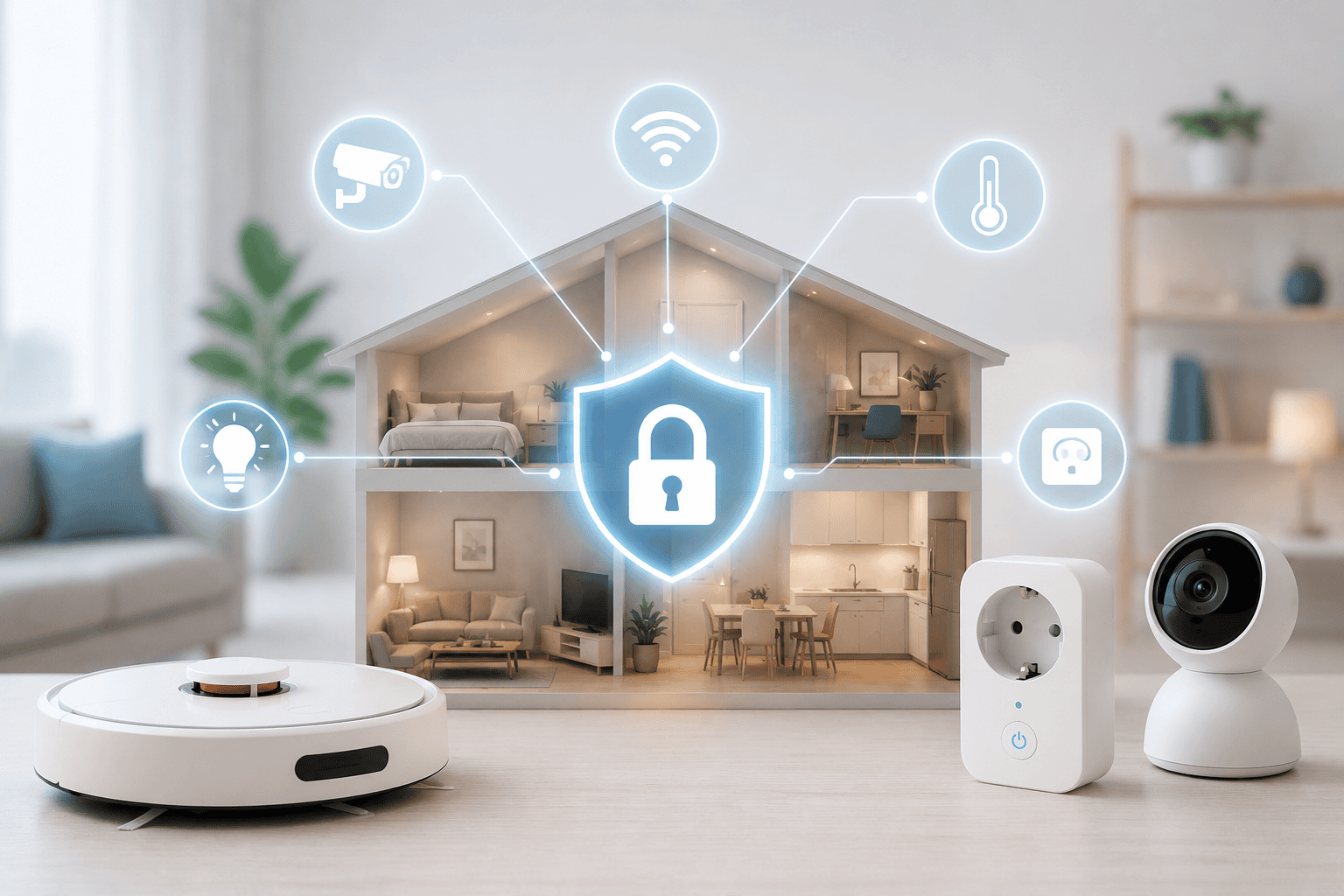

Eine intelligente Steckdose für 8 Euro: An wen sendet sie noch Daten über Ihren Haushalt?

Intelligente Steckdosen, Thermostate und Staubsauger versprechen Komfort und Ersparnis. Was aber, wenn sich hinter dem Label „intelligent" nur eine einfache Logik verbirgt, die das Wichtigste vergessen hat: Ihre Sicherheit?

Sie kaufen in einem Sonderangebot eine intelligente Steckdose für ein paar Euro. Sie hat eine schöne App, misst den Stromverbrauch und kann die Kaffeemaschine aus der Ferne ausschalten. Hervorragend. Doch in dem Moment, in dem der Preis die größte Priorität ist, rutscht die Sicherheit in der Wichtigkeitsskala weit nach unten. Für Hersteller billiger IoT-Geräte ist Sicherheit ein zusätzlicher Kostenfaktor, der den Endpreis für den Verbraucher „unnötig“ erhöhen würde.

Wenn „intelligent“ nicht klug bedeutet

Wir müssen uns eine wichtige Frage stellen. Sind diese Geräte wirklich intelligent, oder führen sie nur grundlegende Logik aus? In den meisten Fällen handelt es sich um einen einfachen Regelsatz wie: „Wenn es 18 Uhr ist, schalte die Steckdose aus.“ Diese Funktionalität sagt jedoch nichts darüber aus, wie das Gerät vor externen Eingriffen von außen geschützt ist.

Bei Citadelo führen wir seit Jahren Penetrationstests an IoT-Geräten durch. Fast jedes Gerät weist mindestens eine als.

Bei Citadelo führen wir seit Jahren Penetrationstests an IoT-Geräten durch. Fast jedes Gerät enthält mindestens eine Schwachstelle, die als high oder critical eingestuft wird. Am häufigsten stoßen wir auf dieselben fünf Probleme:

- fest kodierte Anmeldedaten in der Firmware,

- unverschlüsselte Kommunikation zwischen Gerät und Cloud,

- offene Debug-Schnittstellen (UART, JTAG), die für jeden mit physischem Zugang zum Gerät zugänglich sind,

- unzureichende oder vollständig fehlende Authentifizierung,

- Aktualisierungsmechanismus ohne Signaturprüfung.

Sicherheitsanalysten betrachten diese Geräte ganz anders als normale Nutzer. Sie interessieren sich zum Beispiel für:

Welche Rechte benötigt die Steckdose zur Kommunikation?

Das Prinzip der minimalen Rechte. Eine Steckdose soll nur mit ihrem Steuerserver oder ihrer App kommunizieren. Sie hat keinen Grund, das lokale Netzwerk zu scannen oder mit Ihrem Drucker, NAS oder Notebook zu kommunizieren.

Genügt es, dass ein Angreifer mit demselben WLAN verbunden ist, um sie steuern zu können?

Wenn ja, handelt es sich um einen kritischen Fehler. Ein richtig konzipiertes Gerät erfordert eine Authentifizierung unabhängig davon, wer sich im Netzwerk befindet. Das Modell „Ich bin im Netzwerk = ich habe Zugang“ hat im Jahr 2026 keine Rechtfertigung.

Was passiert, wenn ein Angreifer das Gerät gewaltsam vom Netzwerk trennt?

Im Idealfall nichts. Das Gerät versucht sich erneut zu verbinden, andernfalls bleibt es offline. In der Realität wechseln viele Geräte in einen offenen AP-Modus ohne Passwort. Dabei legen sie die Konfiguration und manchmal auch die WLAN-Anmeldedaten gegenüber jedem in der Umgebung offen.

Genau der letzte Punkt ist entscheidend. Viele Geräte schalten sich bei Verbindungsverlust automatisch in den eigenen Access-Point-Modus um. Häufig ohne Passwort, damit Sie eine neue Konfiguration vornehmen können. Ein Angreifer macht aus Ihrer Glühbirne so einen Einstiegspunkt in Ihr Heimnetzwerk.

Die Falle aus zweiter Hand

Ein großes Risiko, über das wenig gesprochen wird, ist der Kauf solcher Technik aus zweiter Hand. Ein gebrauchtes Gerät kann nämlich vorab kompromittiert worden sein. Der ursprüngliche Eigentümer oder jemand, der Zugang zum Gerät hatte, hätte Schadcode in die Firmware einschleusen können. Ein einfaches Zurücksetzen auf die Werkseinstellungen reicht in einem solchen Fall möglicherweise überhaupt nicht aus. Sie kaufen sich damit ein Gerät, das vom ersten Moment an Informationen über Ihr Netzwerk an eine unbekannte dritte Partei senden kann. Bei Citadelo empfehlen wir daher, bei diesen Geräten lieber in neue und geprüfte Exemplare zu investieren.

Der Staubsauger als Spion in einem geschützten Gebäude

Versuchen wir ein kleines Gedankenexperiment. Würden Sie einen modernen Roboterstaubsauger mit Kamera in ein streng bewachtes Militärgebäude oder in die Räumlichkeiten einer Bank lassen? Wenn Ihre Antwort Nein lautet, überlegen Sie, warum Sie ihn bedenkenlos in Ihr Schlafzimmer oder Wohnzimmer lassen.

Vielleicht fragen Sie sich, wozu ein Staubsauger eine Kamera braucht. Die Antwort ist technologisch harmlos: Es handelt sich um einen Sensor, der die Position auswertet und eine Raumkarte für die Reinigungseffizienz erstellt. Das wesentliche Risiko liegt jedoch darin, wo diese Daten verarbeitet werden. Geschieht das lokal in Ihrem Staubsauger? Oder wird die Karte Ihrer Wohnung und die Videoaufnahme an entfernte Server in einem Land gesendet, von dem Sie vielleicht noch nie gehört haben?

Das gleiche Problem haben intelligente Kameras. Der Komfort, vom Handy aus nachzusehen, ob zu Hause alles in Ordnung ist, wird durch das Risiko erkauft, dass jemand Fremdes dasselbe Bild betrachtet. Obwohl diese Behauptungen manchmal schwer zu beweisen sind, handelt es sich um Daten, die unser Privatleben, unser Verhalten und unsere täglichen Gewohnheiten offenbaren können.

Wie man sich sicher verhält

Laut dem SonicWall 2024 Mid-Year Cyber Threat Report stieg die Zahl der IoT-Malware-Angriffe im ersten Halbjahr 2024 um 107 %. Ein durchschnittliches IoT-Gerät stand 52,8 Stunden unter aktivem Angriff. Angreifer nutzen kompromittierte Geräte, um Botnets zu erstellen, die dann Banken oder große Online-Dienste massenhaft angreifen.

Fünf wichtige Schritte:

Trennen Sie sie vom Internet. Wenn Ihr Staubsauger eine Verbindung nur zur Erstkonfiguration benötigt, sperren Sie ihm nach der Einrichtung in den Router-Einstellungen den Zugang nach außen. Seine Arbeit erledigt er auch ohne Internet.

Erstellen Sie ein isoliertes Netzwerk. Wenn Sie die Geräte auch unterwegs über das Handy steuern möchten, richten Sie für sie ein separates Netzwerk ein.

Wechseln Sie die Standardpasswörter sofort nach der Installation. Botnets wie Mirai funktionieren bis heute, weil Millionen von Geräten weltweit mit Standardanmeldedaten betrieben werden.

Aktualisieren Sie die Firmware. Wenn der Hersteller keine regelmäßigen Updates bereitstellt, ist das ein Warnsignal. Das Gerät wird nicht gepatcht, wenn eine neue Schwachstelle gefunden wird, und das kann eine Frage von Monaten sein.

Kaufen Sie bei verifizierten Herstellern. Ein Preis von ein paar Euro klingt verführerisch. Aber wenn der Hersteller keine klare Datenschutzerklärung und keinen Support über ein Jahr hinaus hat, sparen Sie am falschen Ende.

Diese Schritte stellen sicher, dass ein Angreifer, selbst wenn er Ihre intelligente Steckdose hackt, im System nur eine weitere Glühbirne sieht. Er gelangt jedoch nicht an Ihren Computer mit Fotos, Arbeitsdateien oder Bankzugang. Smart-Technologien sind ein guter Diener, können aber ein gefährlicher Herr sein. Bevor Sie ein weiteres Element in Ihren Haushalt einfügen, fragen Sie sich selbst, ob dieser Komfort das Risiko wert ist.

Ein intelligentes Zuhause ist keine schlechte Technologie. Es verlangt nur einen mündigen Nutzer. Einen, der weiß, dass jedes verbundene Gerät in erster Linie ein Computer ist. Und jeder Computer kann missbraucht werden.

Wenn Sie IoT-Geräte in einer Unternehmensumgebung herstellen, vertreiben oder einsetzen, ist IoT-Penetrationstesting etwas, das Sie auf Ihrer Liste haben sollten, bevor ein Produkt auf den Markt kommt, nicht nach dem ersten Vorfall. Bei Citadelo verfügen wir über langjährige Erfahrung, von der Firmware-Analyse und dem Reverse Engineering über das Testen von Hardware-Schnittstellen bis hin zum Audit der Cloud-Infrastruktur.

Weitere interessante Artikel

Alle Neuigkeiten

Bitte melden Sie sich für unseren Newsletter an, um alle wichtigen Neuigkeiten zu Cybersicherheit und ethischem Hacking zu erhalten.