13 květen 2026 / 5 minut čtení

Chytrá zásuvka za 8 eur: Komu ještě posílá data o vaší domácnosti?

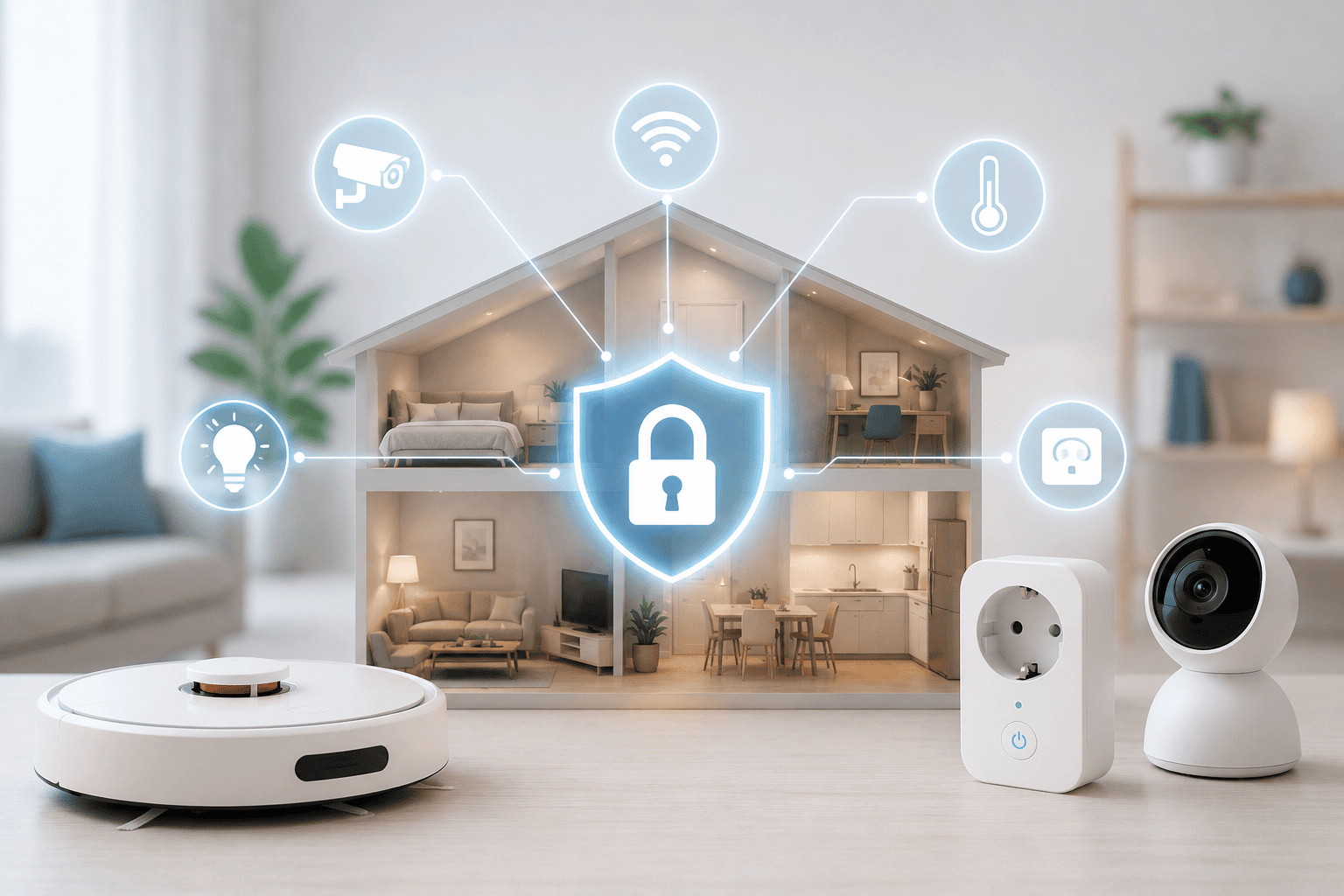

Kupujeme si je pro pocit modernosti a vyššího komfortu. Chytré zásuvky, termostaty nebo vysavače nám slibují šetřit čas i peníze. Co když se za nálepkou „chytrý" skrývá jen jednoduchá logika, která úplně zapomněla na to nejdůležitější: vaši bezpečnost?

Koupíte si v akci chytrou zásuvku za pár eur. Má hezký ovládací program, měří spotřebu a umí vypnout kávovar na dálku. Skvělé. Jenže v momentě, kdy je cena největší prioritou, bezpečnost v žebříčku důležitosti propadá hluboko pod čáru. Pro výrobce levných zařízení internetu věcí je zabezpečení náklad navíc, který by "zbytečně" zvýšil koncovou cenu pro spotřebitele.

Když „chytrý“ neznamená rozumný

Musíme si položit důležitou otázku. Jsou tato zařízení skutečně chytrá, nebo jen provádějí základní logiku? Ve většině případů jde o prostý soubor pravidel typu: „Je-li šest hodin večer, vypni zásuvku." Tato funkčnost však nic neříká o tom, jak je zařízení chráněno před cizím zásahem z vnějšího prostředí.

V Citadelu provádíme penetrační testy IoT zařízení již roky. Téměř každé zařízení obsahuje alespoň jednu zranitelnost klasifikovanou jako high alebo critical. Nejčastěji narážíme na stejnou pětici problémů:

- pevně zakódované přihlašovací údaje ve firmwaru,

- nešifrovaná komunikace mezi zařízením a cloudem,

- otevřená ladicí rozhraní (UART, JTAG) přístupná komukoli s fyzickým přístupem k zařízení,

- nedostatečnou nebo zcela chybějící autentizaci,

- mechanismus aktualizace bez ověřování podpisu.

Bezpečnostní analytici se na tato zařízení dívají úplně jinak než běžný uživatel. Zajímá je například:

- Jaká práva potřebuje zásuvka ke komunikaci?

Princip nejmenších oprávnění. Zásuvka má komunikovat pouze se svým řídicím serverem nebo aplikací. Nemá důvod skenovat lokální síť ani komunikovat s vaší tiskárnou, NAS-em nebo notebookem. - Stačí, aby byl útočník připojen ke stejné WiFi, a dokáže ji ovládat?

Pokud ano, jde o kritickou chybu. Správně navržené zařízení vyžaduje autentizaci nezávisle na tom, kdo je v síti. Model „jsem v síti = mám přístup" v roce 2026 nemá obhajobu. - Co se stane, když útočník násilně odpojí zařízení od sítě?

V ideálním světě nic. Zařízení se pokusí znovu připojit, jinak zůstane offline. V realitě mnohá přejdou do otevřeného AP režimu bez hesla. Tím vystaví konfiguraci a někdy i přihlašovací údaje k WiFi komukoli v okolí.

Právě poslední bod je rozhodující. Mnohá zařízení se při ztrátě spojení automaticky přepnou do režimu vlastního přístupového bodu. Často bez hesla, aby vám umožnila nové nastavení. Útočník tak z vaší žárovky dělá vstupní bod do domácí sítě.

Past z druhé ruky

Velkým rizikem, o kterém se málo mluví, je nákup takové techniky z druhé ruky. Použité zařízení totiž může být předem kompromitováno. Původní majitel nebo někdo, kdo měl k přístroji přístup, mohl do jeho řídícího programu vložit škodlivý kód. Jednoduché obnovení továrního nastavení v takovém případě vůbec nemusí stačit. Kupujete si tak zařízení, které může od prvního okamžiku odesílat informace o vaší síti neznámé třetí straně. V Citadelu proto doporučujeme u těchto zařízení raději investovat do nových a ověřených kusů.

Vysavač jako špión v chráněné budově

Zkusme malý myšlenkový experiment. Pustili byste moderní robotický vysavač s kamerou do přísně střežené vojenské budovy nebo do prostor banky? Pokud je vaše odpověď ne, zamyslete se, proč ho s klidem pustíte do svého ložnice nebo obýváku.

Možná se ptáte, k čemu má vysavač kameru. Odpověď je technologicky nevinná: jde o snímač, který vyhodnocuje polohu a vytváří mapu prostoru pro efektivitu úklidu. Zásadním rizikem je však místo, kde se tato data zpracovávají. Děje se to lokálně ve vašem vysavači? Nebo se mapa vašeho bytu a videozáznam odesílají na vzdálené servery v zemi, o které jste možná ani neslyšeli?

Stejný problém mají chytré kamery. Pohodlí, že se z telefonu podíváte, zda je doma vše v pořádku, je vykoupeno rizikem, že se na stejný obraz dívá někdo cizí. Přestože jsou tato tvrzení někdy těžko dokazatelná, jde o data, která mohou odhalovat náš soukromý život, naše chování nebo denní rutiny.

Jak se chovat bezpečně

Podle statistik SonicWall 2024 Mid-Year Cyber Threat Report vzrostl počet IoT malwarových útoků v prvním pololetí 2024 o 107 %. Průměrné IoT zařízení bylo pod aktivním útokem 52,8 hodiny. Útočníci z napadených zařízení vytvářejí botnety, které pak hromadně útočí na banky nebo velké online služby.

Pět hlavních kroků:

Odpojte je od internetu. Pokud váš vysavač potřebuje připojení jen pro počáteční nastavení, po konfiguraci mu v nastavení routeru zakažte přístup ven. Svou práci zvládne i bez internetu.

Vytvořte si izolovanou síť. Pokud chcete mít nad zařízeními kontrolu přes telefon i na cestách, vytvořte pro ně samostatnou síť.

Změňte výchozí hesla hned po instalaci. Botnety jako Mirai dodnes fungují právě proto, že miliony zařízení po celém světě běží s výchozími přihlašovacími údaji.

Aktualizujte firmware. Pokud výrobce neposkytuje pravidelné aktualizace, je to varovný signál. Zařízení nebude opraveno, když se najde nová zranitelnost, a to může být otázka měsíců.

Kupujte od ověřených výrobců. Cena pár eur zní lákavě. Ale pokud výrobce nemá jasné prohlášení o zpracování dat ani podporu nad rámec jednoho roku, šetříte na špatném místě.

Tyto kroky zajistí, že i kdyby se útočník nabourá do vaší chytré zásuvky, uvidí v systému jen další žárovku. Nedostane se však k vašemu počítači s fotkami, prací nebo přístupem k bankovnímu účtu. Chytré technologie jsou dobrým sluhou, ale mohou být nebezpečným pánem. Dříve než přidáte další prvek do domácnosti, zeptejte se sami sebe, zda toto pohodlí stojí za riziko.

Chytrá domácnost není špatná technologie. Jen si žádá dospělého uživatele. Takového, který ví, že každé připojené zařízení je v první řadě počítač. A každý počítač lze zneužít.

Pokud vyrábíte, distribuujete nebo nasazujete IoT zařízení v korporátním prostředí, penetrační testování IoT je věc, kterou byste měli mít na seznamu před uvedením produktu na trh, ne až po prvním incidentu. V Citadelu máme s tím dlouholeté zkušenosti, od analýzy firmwaru a reverzního inženýrství přes testování hardwarových rozhraní až po audit cloudové infrastruktury.

Další zajímavé články

Všechny články

Přihlaste se k odběru našeho newsletteru a získejte všechny důležité novinky v oblasti kybernetické bezpečnosti a etického hackování.