4 Mai 2026 / 7 Minuten Lesedauer

Cloud-Sicherheitsaudit vs. Cloud-Penetrationstest. Welchen Ansatz sollten Sie wählen?

Ihr Team hat gerade eine neue Cloud-Umgebung in Betrieb genommen. Der Sicherheitsmanager fragt: „Audit oder Pentest?" Die Antwort hängt davon ab, was Sie wissen müssen – die falsche Wahl kostet Sie Monate in falscher Sicherheit.

Genau dieses falsche Sicherheitsgefühl gehört übrigens zu den häufigsten Problemen in Cloud-Umgebungen und ist einer der Hauptgründe, warum wir dort kritische Schwachstellen finden.

Die Sicherheit von Cloud-Umgebungen – ob in AWS, Azure oder GCP – wird heute durch zwei gängige Ansätze adressiert: den Cloud-Sicherheitsaudit und den Cloud-Penetrationstest. Auf den ersten Blick mögen sie ähnlich erscheinen. Ziel, Methodik und Ergebnisse unterscheiden sich jedoch grundlegend. Dieser Artikel hilft Ihnen, den Unterschied zu verstehen und das richtige Werkzeug für Ihre Situation zu wählen.

Cloud-Sicherheitsaudit: umfassender Blick von oben

Ein Cloud-Sicherheitsaudit ist eine konfigurations- und compliance-orientierte Überprüfung der Umgebung. Es handelt sich um einen sogenannten 201eWhite-Box201c-Ansatz, bei dem der Prüfer vollständige Einsicht in die Cloud-Infrastruktur hat. Es ist der umfassendste Blick auf die Sicherheit. Er kombiniert automatisierte Tools, eigene Skripte und manuelle Analyse (AWS/Azure/GCP-Konsole, CLI). Es geht nicht um aktive Angriffe, sondern um die systematische Suche nach schwachen Konfigurationen. Der Audit wird im Read-Only-Modus durchgeführt.

Ein solcher Audit beantwortet vor allem die Frage: „Ist die Cloud gemäß den Standards korrekt konfiguriert?" Sein Hauptziel ist es, Abweichungen zwischen dem aktuellen Zustand der Umgebung und den empfohlenen Sicherheitspraktiken zu identifizieren (z. B. CIS Benchmarks, NIST oder interne Richtlinien).

Hauptbereiche:

IAM-Analyse

Suche nach Identitäten mit niedrigen Berechtigungen, die eine Rechteausweitung bis zur Administratorebene ermöglichen. Identifikation von Rollen und Richtlinien, die das Prinzip der minimalen Rechte verletzen.

Fehlkonfigurationen von Ressourcen

Erkennung von Ressourcen mit fehlerhaften Einstellungen, die ein Angreifer ausnutzen könnte – z. B. ein S3-Bucket, der aufgrund einer fehlerhaften Richtlinie von anderen Konten aus zugänglich ist, fehlende Verschlüsselung bei der Datenübertragung oder fehlendes Logging.

Sensible Daten

Sensible Daten, die für jeden mit Kontozugang zugänglich sind. Fest eincodierte Zugangsdaten in Funktionen, Daten in Umgebungsvariablen, Startskripten oder Logs.

Netzwerkperimeter

Analyse der Netzwerkinfrastruktur – z. B. unbeschränktes Routing ins Internet, fehlende Einschränkungen in Sicherheitsgruppen, unzureichende Netzwerksegmentierung.

Logging und Monitoring

Überprüfung, ob kritische Dienste Logging aktiviert haben und ob dieses vor Manipulation geschützt ist.

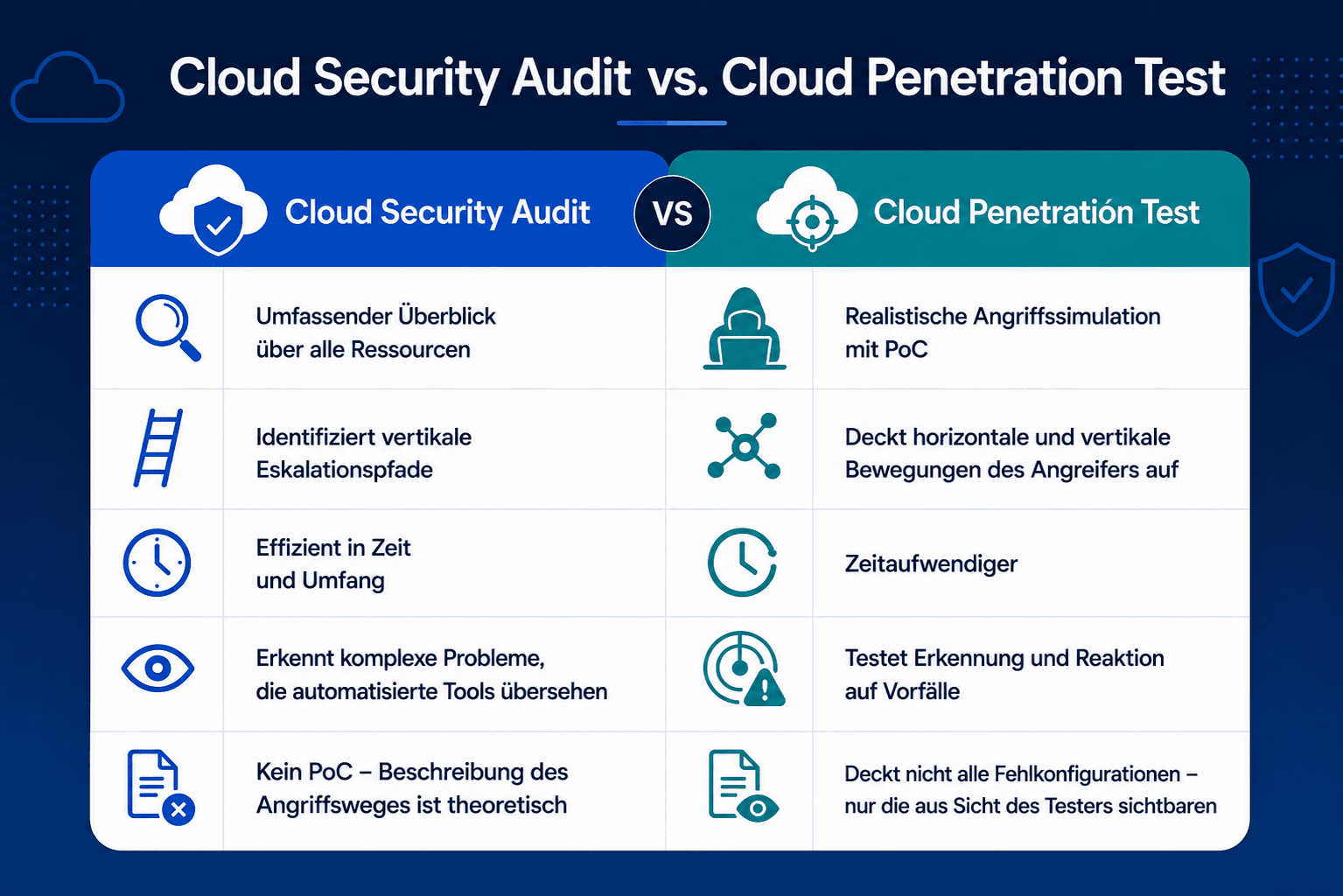

Vor- und Nachteile des Cloud-Sicherheitsaudits

Die Hauptvorteile sind: umfassender Überblick über die Cloud-Architektur, Kontrolle aller Ressourcen, Identifikation vertikaler Eskalationspfade (von niedrigen Rechten bis zu Admin-Berechtigungen) und Aufdeckung komplexer Probleme, die CSPM-Tools (Cloud Security Posture Management) häufig nicht erkennen. Ein Cloud-Sicherheitsaudit ist zudem zeiteffizient.

Zu seinen Nachteilen gehören: geringerer Fokus auf die Detailanalyse einzelner Identitäten, in der Regel kein PoC (Proof of Concept) – nur eine theoretische Beschreibung des Angriffs – und üblicherweise keine Berücksichtigung horizontaler Eskalation (sofern nicht ausdrücklich gefordert).

Cloud-Penetrationstest: Angriff mit konkretem Ziel

Cloud-Pentesting ist ein aktives Sicherheitstesting in Form eines simulierten Angriffs. Im Gegensatz zum Audit wird hier nicht nur die Konfiguration bewertet, sondern der tatsächliche Impact der Ausnutzung von Schwachstellen. Es ist ein „attack-driven"-Ansatz – der Tester verhält sich wie ein Angreifer.

Ein Pentest beantwortet die Frage: „Was kann ein Angreifer tatsächlich erlangen, wenn er Zugang zu meiner Cloud-Umgebung erhält?"

Es ist ein dynamisches, szenariobasiertes Testing, das einen realen Angreifer und seine schrittweise Ausnutzung der Umgebung simuliert. Der Test beginnt in der Regel mit einem definierten Zugangslevel (Initial Access), z. B. einer niedrig privilegierten Rolle (z. B. Developer). Je nach Umfang kann er im White-Box-, Grey-Box- oder Black-Box-Modell durchgeführt werden, wobei in Cloud-Umgebungen am häufigsten White-Box oder Grey-Box verwendet wird. Black-Box-Tests sind seltener, da sie ohne initialen Foothold in Cloud-Architekturen erheblich eingeschränkt sein können.

Bei Cloud-Penetrationstests empfehlen wir einen ergänzenden Read-Only-Zugang (wie beim Audit), um die Infrastruktur besser zu verstehen und mögliche Angriffspfade effizienter zu identifizieren.

Typische Testszenarien:

- Rechteausweitung – Wechsel von niedrigen Berechtigungen zu Administrator, Ausnutzung von IAM-Fehlkonfigurationen

- Datenexfiltration – Erlangung sensibler Daten (PII, Datenbanken) und deren Transfer aus der Cloud-Umgebung

- Persistenz – Erstellung eines "Backdoor"-Zugangs, Fähigkeit, in der Umgebung unentdeckt zu überleben

- Umgehung von Kontrollen – Einschränkungen von SCP/Policy, WAF-Umgehung, Aushebeln automatischer Bereinigungsmechanismen (Reactive Controls)

Vor- und Nachteile des Cloud-Pentestings

Ein Pentest liefert konkrete Ausnutzungsszenarien, Nachweis des tatsächlichen Impacts (PoC), Beschreibung von Angriffspfaden (Attack Paths) sowie Empfehlungen zur Mitigierung. Seine Hauptvorteile sind: realistische Angriffssimulation, PoC für jeden Fund, Test der Erkennungs- und Incident-Response-Fähigkeiten sowie Aufdeckung horizontaler und vertikaler Bewegungen. Ein Pentest ist jedoch zeitaufwendiger, deckt nicht alle Fehlkonfigurationen auf und bietet eine eingeschränkte Perspektive entsprechend den eingeräumten Eingangsrechten (Initial Access).

Audit vs. Pentest: Überblick über Vor- und Nachteile

Aus der Praxis: Was wir in der Cloud wirklich gefunden haben

Theorie ist eine Sache. Um zu zeigen, warum die Wahl des Ansatzes wirklich wichtig ist, haben wir einem unserer Senior-Pentester drei Fragen aus der Praxis gestellt.

Häufigster Irrglaube: „Secure by Default"

Ein Irrtum wiederholt sich bei Kunden unabhängig von Unternehmensgröße und Cloud-Anbieter: die Annahme, dass die Cloud ab Werk sicher ist. Das ist sie nicht. AWS, Azure und GCP bieten Werkzeuge für eine sichere Konfiguration – aber die eigentliche Konfiguration liegt immer bei Ihnen. Jeder Bucket, jede IAM-Rolle, jede Netzwerkregel liegt in der Verantwortung des Teams, das die Umgebung verwaltet. Wenn Kunden das begreifen, folgt meist eine unangenehme Überraschung: Sie stellen fest, dass ihre Umgebung nur deshalb „sicher" wirkt, weil sie noch niemand von außen getestet hat.

Schlimmste Schwachstelle aus der Praxis: SSRF, das dem Angreifer die Schlüssel übergab

Aus Impact-Sicht gehört die Kombination aus SSRF (Server-Side Request Forgery) und einer zu privilegierten Cloud-Rolle zu den schwerwiegendsten Funden. Das Szenario sieht so aus: Eine Anwendung weist eine SSRF-Schwachstelle auf; der Angreifer nutzt sie, um auf den internen Metadata-Service des Cloud-Anbieters zuzugreifen; von dort erhält er die Anmeldedaten der Cloud-Rolle; und wenn diese Rolle Administrator-Rechte hat, hat er in diesem Moment die vollständige Kontrolle über den gesamten Cloud-Account. Der gesamte Angriff kann Minuten dauern. Dieser Fund ist der Grund, warum das Auditieren von IAM-Berechtigungen keine Formalität ist.

Realer Impact einer Fehlkonfiguration: Rechnung über Hunderttausende Euro

Eine Cloud-Fehlkonfiguration ist nicht nur ein technisches Problem – sie kann existenzbedrohend sein. Ein Angreifer mit Administratorzugang zu einem AWS-Konto kann in wenigen Stunden Infrastruktur in einem solchen Ausmaß bereitstellen, dass das Unternehmen eine Rechnung über Hunderttausende Euro erhält. Für die meisten kleinen und mittleren Unternehmen ist das keine bloße Unannehmlichkeit – es geht um ihre Existenz. Dies ist kein hypothetisches Szenario. Genau deshalb empfehlen wir, Cloud-Umgebungen zu testen, bevor es jemand anderes mit schlechteren Absichten tut.

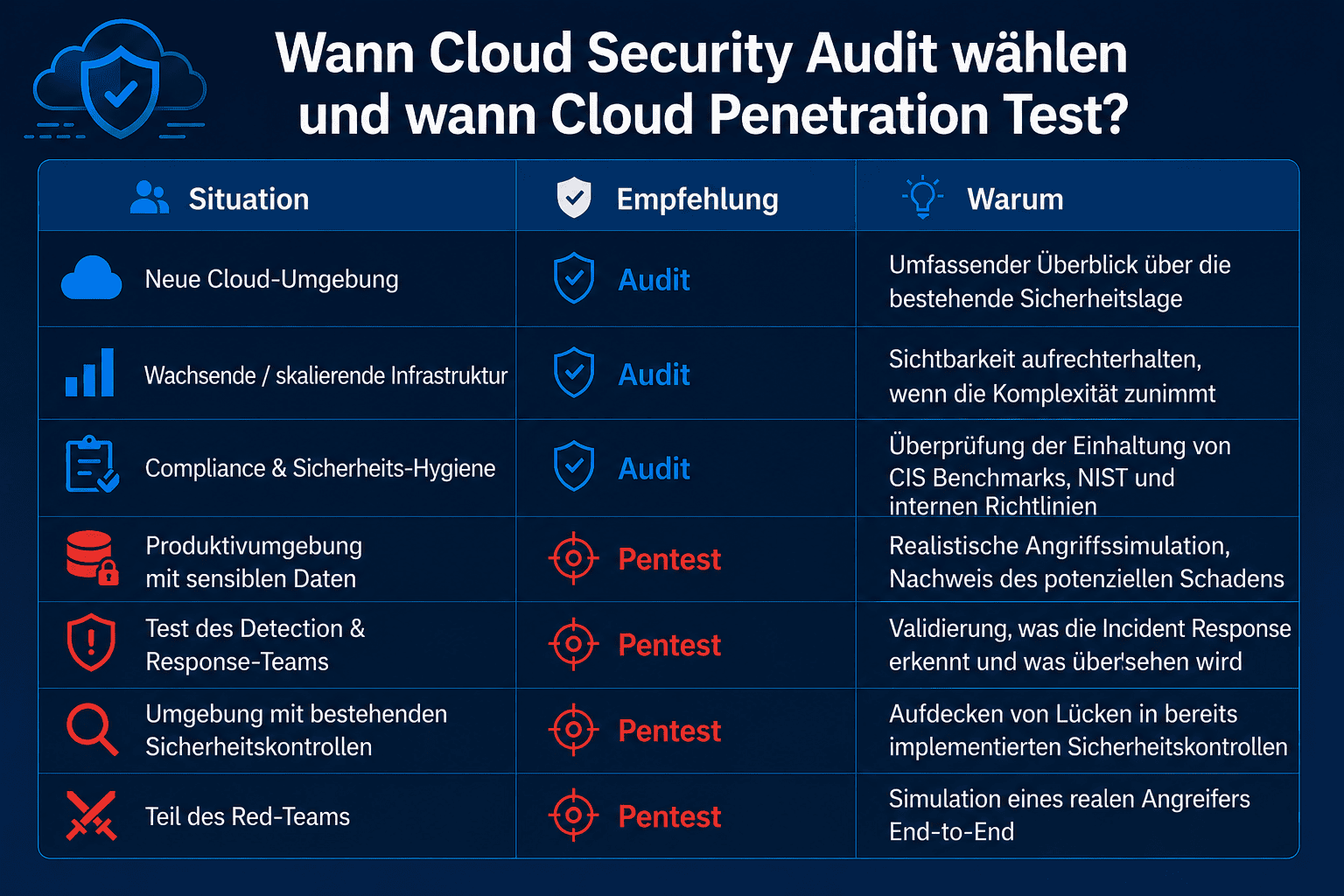

Welchen Ansatz soll ich wählen?

Wenn Sie grundlegende Hygiene und Compliance angehen, wählen Sie definitiv den Cloud-Sicherheitsaudit. Er ist ideal, wenn Sie eine neue Cloud-Umgebung einführen, einen Überblick über Ihre Sicherheitslage gewinnen möchten oder Skalierung und Infrastrukturwachstum managen. Wenn Sie Produktions- oder sensible Umgebungen testen und eine realistische Angriffssimulation durchführen möchten, verwenden Sie den Cloud-Pentest. Damit überprüfen Sie den tatsächlichen Impact von Schwachstellen auf Ihre Infrastruktur und die Reaktionsfähigkeit Ihres Detection & Response Teams.

Statt allgemeiner Empfehlungen – konkrete Situationen und die richtige Wahl:

Kurzregel: Audit, wenn Sie grundlegende Hygiene, Compliance oder Skalierung angehen. Pentest, wenn Sie wissen möchten, was ein Angreifer mit einem bereits vorhandenen Zugang tatsächlich tun würde.

Nicht sicher, was Ihre Cloud braucht?

Jede Umgebung ist anders. Manche Kunden benötigen zunächst einen Audit, um zu wissen, wo sie stehen – und dann erst einen Pentest, um zu überprüfen, ob die durchgeführten Korrekturen wirklich wirken. Andere haben eine komplexe Umgebung mit sensiblen Daten und benötigen sofort eine angriffsorientierte Perspektive.

Wenn Sie nicht sicher sind, welcher Ansatz für Sie der richtige ist, helfen wir Ihnen gerne dabei, den Umfang unverbindlich festzulegen.

Weitere interessante Artikel

Alle Neuigkeiten

Bitte melden Sie sich für unseren Newsletter an, um alle wichtigen Neuigkeiten zu Cybersicherheit und ethischem Hacking zu erhalten.