4 květen 2026 / 6 minut čtení

Cloud security audit vs. cloud penetrační test. Který přístup zvolit?

Představte si, že váš tým právě nasadil nové cloudové prostředí. Bezpečnostní manažer se ptá: „Máme udělat audit, nebo pentest?“ Odpověď závisí na jedné klíčové otázce – co přesně potřebujete vědět. A volba nesprávného přístupu vás může stát měsíce falešného pocitu bezpečí.

Právě falešný pocit bezpečí patří mezi nejčastější problémy cloudových prostředí a je jednou z hlavních příčin, proč se v nich objevují kritické zranitelnosti.

Bezpečnost cloudových prostředí – ať už v AWS, Azure nebo GCP – se dnes řeší dvěma nejčastějšími přístupy: Cloud Security Auditem a cloud penetračním testem. Na první pohled mohou vypadat podobně. Jejich cíle, metodika i výstupy se ale zásadně liší. Tento článek vám pomůže pochopit rozdíl a vybrat správný nástroj pro vaši situaci.

Cloud Security Audit: komplexní pohled shora

Cloud Security Audit je kontrola prostředí zaměřená na konfiguraci a compliance. Jde o tzv. „white-box“ přístup, kdy má tester plnou viditelnost do cloudové infrastruktury. Nabízí nejkomplexnější pohled na bezpečnost. Kombinuje automatizované nástroje, vlastní skripty a manuální analýzu (AWS/Azure/GCP konzole, CLI). Nejde o aktivní útoky, ale o systematické hledání slabých konfigurací. Audit se provádí v režimu read-only.

Takový audit odpovídá především na otázku: „Je cloud správně nakonfigurovaný podle standardů?“ Jeho hlavním cílem je identifikovat rozdíly mezi aktuálním stavem prostředí a doporučenými bezpečnostními postupy (např. CIS Benchmarks, NIST nebo interní politiky).

Hlavní oblasti zaměření:

Analýza IAM

Hledání identit s nízkými oprávněními, které umožňují eskalaci práv až na administrátorskou úroveň. Identifikace rolí/politik porušujících princip nejmenších oprávnění.

Nesprávné konfigurace zdrojů

Detekce nasazených zdrojů s chybným nastavením, které může útočník zneužít. Např. S3 bucket přístupný z jiných účtů kvůli špatné politice, chybějící šifrování přenosu dat nebo logování.

Citlivá data

Citlivá data dostupná komukoli s přístupem k účtu. Natvrdo uložené přístupy ve funkcích, data v proměnných prostředí, spouštěcích skriptech nebo logech.

Síťový perimeter

Analýza síťové infrastruktury – např. neomezené routování do internetu, chybějící omezení v bezpečnostních skupinách nebo nedostatečná segmentace.

Logování a monitoring

Ověření, zda mají kritické služby zapnuté logování a zda jsou chráněny proti manipulaci.

Výhody a nevýhody Cloud Security Auditu

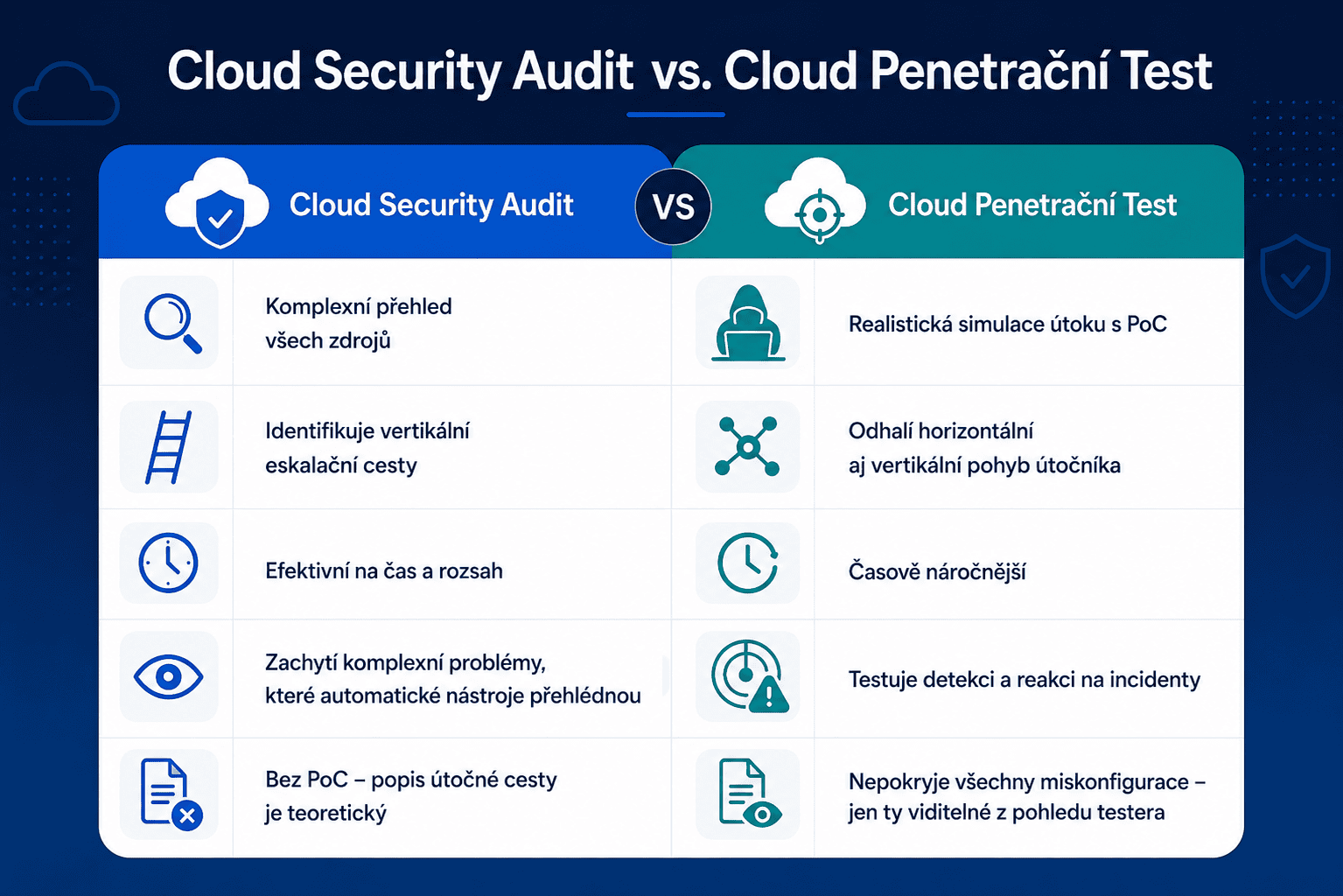

Hlavními výhodami jsou komplexní přehled cloudové architektury, kontrola všech zdrojů, identifikace vertikálních eskalačních cest a odhalení komplexních problémů, které CSPM nástroje často nezachytí. Cloud Security Audit je navíc časově efektivní.

Nevýhodou je menší důraz na detailní analýzu jednotlivých identit, obvykle chybí PoC (Proof of Concept) – útok je popsaný teoreticky – a zpravidla se nezaměřuje na horizontální eskalaci (pokud není výslovně požadována).

Cloud penetrační test: útok s konkrétním cílem

Cloud pentesting je aktivní testování bezpečnosti formou simulovaného útoku. Na rozdíl od auditu se nehodnotí jen konfigurace, ale reálný dopad zneužití zranitelností. Jde o „attack-driven“ přístup – tester se chová jako útočník.

Pentest odpovídá na otázku: „Co všechno může útočník reálně získat, pokud se dostane do mého cloudového prostředí?“

Jde o dynamický, scénářový typ testování, který simuluje reálného útočníka a jeho postup. Test obvykle začíná s definovanou úrovní přístupu (initial access), např. nízko privilegovanou rolí (developer). Podle rozsahu se provádí ve white-box, grey-box nebo black-box režimu, přičemž v cloudu se nejčastěji používá white-box nebo grey-box. Black-box je méně běžný, protože bez počátečního přístupu bývá v cloudových architekturách výrazně omezený.

U cloud pentestů se doporučuje i doplňkový read-only přístup (stejně jako u auditu), aby bylo možné lépe pochopit infrastrukturu a efektivněji identifikovat možné útočné cesty.

Typické testované scénáře:

- Eskalace práv – přechod z nízkých oprávnění na administrátora

- Exfiltrace dat – získání citlivých dat (PII, databáze) a jejich odnesení mimo cloud

- Perzistence – vytvoření „backdoor“ přístupu a schopnost přežít bez detekce

- Obcházení kontrol – obcházení SCP/policy, WAF nebo automatických remediačních mechanismů

Výhody a nevýhody Cloud pentestingu

Pentest přináší konkrétní scénáře zneužití, důkazy o reálném dopadu (PoC), popis útočných cest i doporučení na mitigaci. Mezi hlavní výhody patří realistická simulace útoku, PoC ke každému nálezu, test detekce a incident response a odhalení horizontálního i vertikálního pohybu.

Nevýhodou je vyšší časová náročnost, neodhalí všechny miskonfigurace a poskytuje omezený pohled podle vstupních oprávnění.

Audit vs. Pentest: prehľad výhod a obmedzení:

Z praxe: co jsme v cloudu skutečně našli

Teorie je jedna věc. Abychom ukázali, proč na výběru přístupu skutečně záleží, požádali jsme jednoho z našich seniorních pentesterů o tři otázky z praxe.

Nejčastější omyl: „secure by default“

Častý předpoklad napříč firmami: cloud je bezpečný sám o sobě. Není. AWS, Azure i GCP poskytují nástroje, ale správné nastavení je vždy na vás. Každý bucket, IAM role i síťové pravidlo je odpovědností týmu. Jakmile si to zákazníci uvědomí, často zjistí, že jejich prostředí vypadá bezpečně jen proto, že ho nikdo ještě neotestoval.

Nejhorší zranitelnost: SSRF, který dal útočníkovi klíče

Kombinace SSRF (Server-Side Request Forgery) a příliš privilegované role patří mezi nejzávažnější nálezy. Útočník přes SSRF získá přístup k metadata službě, odtud přihlašovací údaje role – a pokud je role administrátorská, získá plnou kontrolu nad účtem během minut.

Reálný dopad nesprávné konfigurace: faktura na stovky tisíc eur

Špatná konfigurace může mít fatální následky. Útočník s admin přístupem dokáže během hodin vytvořit infrastrukturu, která firmě vygeneruje obrovské náklady. Pro menší firmy to může být likvidační.

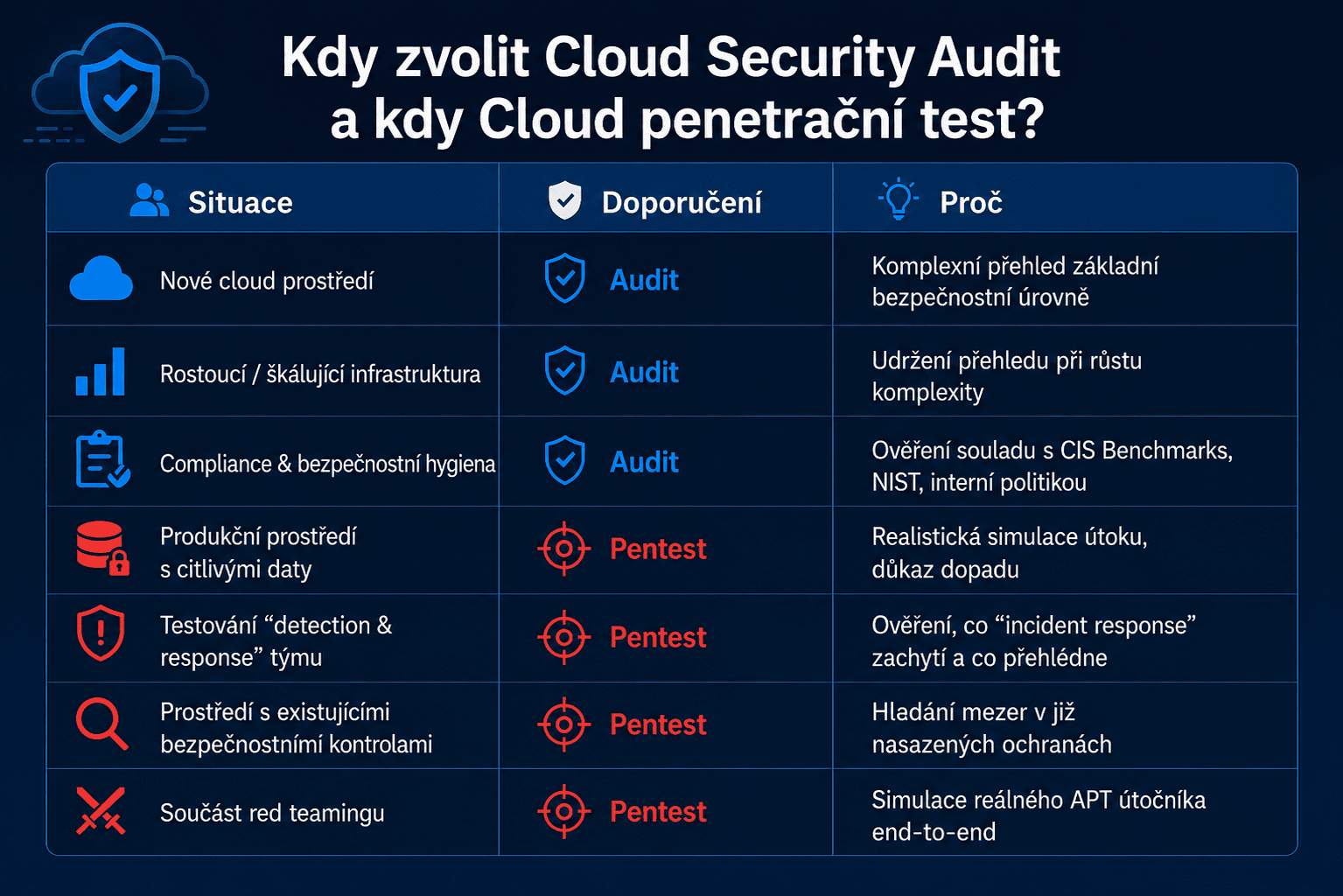

Který přístup zvolit?

Pokud řešíte základní bezpečnostní hygienu a compliance, zvolte Cloud Security Audit. Je to ideální řešení při zavádění nového cloudového prostředí, když chcete získat přehled o jeho bezpečnosti, nebo když řešíte škálování a růst infrastruktury. Pokud naopak testujete produkční nebo citlivá prostředí a chcete ověřit realistickou simulaci útoku, zvolte Cloud Pentest. Díky němu zjistíte reálný dopad zranitelností na vaši infrastrukturu i reakce týmu „detection & response“.

Místo obecných doporučení, konkrétní situace a správná volba:

Stručné pravidlo: Audit pro přehled a hygienu. Pentest pro realitu útoku.Nejste si jistí?

Každé prostředí je jiné. Někdo potřebuje nejdřív audit a pak pentest, jiný rovnou útočný pohled. Pokud si nejste jistí, rádi vám pomůžeme nastavit rozsah.

Další zajímavé články

Všechny články

Přihlaste se k odběru našeho newsletteru a získejte všechny důležité novinky v oblasti kybernetické bezpečnosti a etického hackování.