30 apríl 2026 / 7 minút čítania

Cloud security audit vs. Cloud penetračný test. Ktorý prístup zvoliť?

Predstavte si, že váš tím práve nasadil nové cloudové prostredie. Bezpečnostný manažér sa pýta: „Máme urobiť audit alebo pentest?“ Odpoveď závisí od jednej kľúčovej otázky - čo presne potrebujete vedieť. A výber toho nesprávneho prístupu vás môže stáť mesiace falošného pocitu bezpečia.

Práve falošný pocit bezpečia pritom patrí medzi najčastejšie problémy cloudových prostredí a jednu z hlavných príčin, prečo v nich nachádzame kritické zraniteľnosti.

Bezpečnosť cloudových prostredí - či už v AWS, Azure alebo GCP sa dnes rieši dvoma najčastejšími prístupmi: Cloud Security Auditom a Cloud Penetračným testom. Na prvý pohľad môžu vyzerať podobne. Ich cieľ, metodika aj výstupy sú však zásadne odlišné. Tento článok vám pomôže pochopiť rozdiel a vybrať správny nástroj pre vašu situáciu.

Cloud Security Audit: komplexný pohľad zhora

Cloud Security Audit je konfiguračná a compliance orientovaná kontrola prostredia. Ide o tzv. „white-box“ prístup, kde má tester plnú viditeľnosť do cloudovej infraštruktúry. Je to najkomplexnejší pohľad na bezpečnosť. Kombinuje automatizované nástroje, vlastné skripty a manuálnu analýzu (AWS/Azure/GCP konzola, CLI). Nejde o aktívne útoky, ale o systematické hľadanie slabých konfigurácií. Audit sa vykonáva v read-only režime.

Takýto audit odpovedá najmä na otázku: „Je cloud správne nakonfigurovaný podľa štandardov?“ Jeho hlavným cieľom je identifikovať rozdiely medzi aktuálnym stavom prostredia a bezpečnostnými odporúčanými postupmi (napr. CIS Benchmarks, NIST alebo interné politiky).

Hlavné oblasti zamerania:

Analýza IAM

Hľadanie identít s nižšími oprávneniami, ktoré umožňujú eskaláciu práv až na administrátorskú úroveň. Identifikácia rolí/politík, ktoré porušujú princíp najmenších oprávnení.

Nesprávne konfigurácie zdrojov

Detekcia nasadených zdrojov s chybnými nastaveniami, ktoré môže útočník zneužiť. Napr. S3 bucket prístupný z iných účtov kvôli chybnej politike, chýbajúce šifrovanie pri prenose dát alebo chýbajúce logovanie.

Citlivé údaje

Citlivé dáta dostupné pre kohokoľvek s prístupom k účtu. Natvrdo uložené prístupy vo funkciách, údaje v premenných prostrediach, spúšťacích skriptoch alebo logoch.

Sieťový perimeter

Analýza sieťovej infraštruktúry. Napr. neobmedzené routovanie do internetu, chýbajúce obmedzenia v bezpečnostných skupinách, nedostatočná segmentácia siete.

Logovanie a monitoring

Overenie, či majú kritické služby zapnuté logovanie a či sú chránené pred manipuláciou.

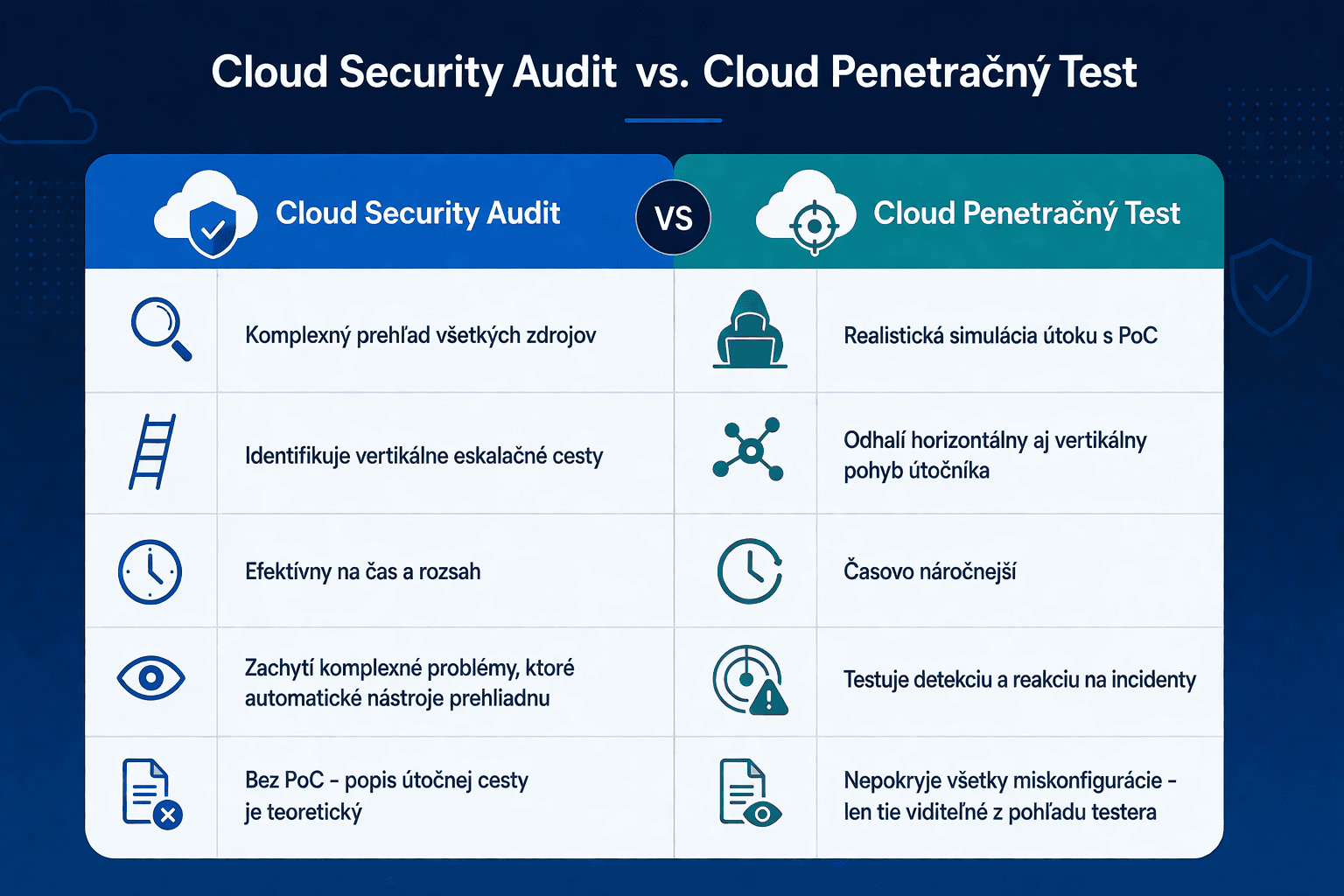

Výhody a nevýhody Cloud Security Auditu

Hlavnými výhodami Cloud Security Auditu sú komplexný prehľad cloud architektúry, kontrola všetkých zdrojov, identifikácia vertikálnych eskalačných ciest (z nízkych práv na admin oprávnenia) a odhalenie komplexných problémov, ktoré CSPM (Cloud Security Posture Management) nástroje často nezachytia. Cloud Security Audit je navyše časovo efektívny.

Medzi jeho nevýhody patrí menší dôraz na detailnú analýzu jednotlivých identít, je spravidla bez PoC (Proof of Concept), len teoretický popis útoku a zvyčajne sa nevenuje horizontálnej eskalácii (ak nie je špeciálne požadovaná).

Cloud penetračný test: útok s konkrétnym cieľom

Cloud pentesting je aktívne testovanie bezpečnosti formou simulovaného útoku. Na rozdiel od auditu sa tu nehodnotí iba konfigurácia, ale reálny dopad zneužitia zraniteľností. Ide o „attack-driven“ prístup - tester sa správa ako útočník.

Pentest odpovedá na otázku: „Čo všetko vie útočník reálne získať, ak získa prístup do môjho cloud prostredia?“

Je to dynamický, scenárový typ testovania, ktorý simuluje reálneho útočníka a jeho postupné zneužívanie prostredia. Test zvyčajne začína s definovanou úrovňou prístupu (initial access), napríklad nízko privilegovanou rolou (napr. developer). V závislosti od rozsahu sa môže realizovať vo white-box, grey-box alebo black-box modeli, pričom v cloud prostredí je najčastejšie používaný white-box alebo grey-box prístup. Black-box testovanie je menej bežné, keďže bez počiatočného prístupu (initial foothold) môže byť v cloud architektúrach výrazne limitované.

Pri cloud penetračných testoch odporúčame doplnkový read-only prístup (rovnako ako pri audite) na lepšie pochopenie infraštruktúry a efektívnejšiu identifikáciu možných útočných ciest.

Typické testované scenáre:

Eskalácia práv - prechod z nízkych oprávnení na administrátora, zneužitie IAM miskonfigurácií

Exfiltrácia dát - získanie citlivých dát (PII, databázy) a ich prenos mimo cloud prostredia

Perzistencia - vytvorenie “backdoor” prístupu, schopnosť prežiť v prostredí bez detekcie

Obchádzanie kontrol - obmedzenia SCP/policy, obchádzanie WAF, obídenie automatických remediačných mechanizmov (reactive controls).

Výhody a nevýhody Cloud pentestingu

Pentest prináša konkrétne scenáre zneužitia, dôkaz o reálnom dopade (PoC), popis útočných ciest (attack paths) ako aj odporúčania na mitigáciu. Jeho hlavnými výhodami sú realistická simulácia útoku, PoC pre každé zistenie, test detekcie a “incident response” či odhalenie horizontálneho aj vertikálneho pohybu. Pentest je však časovo náročnejší, neodhalí všetky miskonfigurácie a podáva obmedzený pohľad podľa vstupných práv (initial access).

Audit vs. Pentest: prehľad výhod a obmedzení:

Z praxe: čo sme v cloude reálne našli

Teória je jedna vec. Aby sme ukázali, prečo na výbere prístupu skutočne záleží, požiadali sme jedného z našich senior pentesterov o tri otázky z praxe.

Najčastejší mylný predpoklad: „secure by default“

Jeden omyl sa opakuje naprieč klientmi bez ohľadu na veľkosť firmy ani poskytovateľa cloudových služieb: predpoklad, že cloud je bezpečný z výroby. Nie je. AWS, Azure aj GCP poskytujú nástroje na bezpečnú konfiguráciu, ale samotné nastavenie je vždy na vás. Každý bucket, každá IAM rola, každé sieťové pravidlo je zodpovednosťou tímu, ktorý prostredie spravuje. Keď toto zákazníci pochopia, zvyčajne nasleduje nepríjemné prekvapenie: zistia, že ich prostredie vyzerá „bezpečne“ len preto, lebo ho nikto zvonku ešte neotestoval.

Najhoršia zraniteľnosť z praxe: SSRF, ktorý dal útočníkovi kľúče

Z pohľadu dopadu patrí medzi najzávažnejšie nálezy kombinácia SSRF (Server-Side Request Forgery) a príliš privilegovanej cloudovej roly. Scenár vyzerá takto: aplikácia má zraniteľnosť SSRF, útočník ju zneužije na prístup k internej metadata službe cloudového poskytovateľa, odtiaľ získa prihlasovacie údaje cloudovej roly, a ak je táto rola administrátorská, má v tom momente plnú kontrolu nad celým cloud účtom. Celý útok môže trvať minúty. Takýto nález je dôvod, prečo auditovanie IAM oprávnení nie je formalita.

Reálny dopad nesprávnej konfigurácie: faktúra za stovky tisíc eur

Cloud miskonfigurácia nie je len technický problém, môže byť existenčný. Útočník s administrátorským prístupom k AWS účtu dokáže za niekoľko hodín nasadiť infraštruktúru v takom rozsahu, že firma dostane faktúru na stovky tisíc eur. Pre väčšinu menších a stredných firiem to nie je nepríjemná situácia, rozhoduje sa o ich existencii. Nejde pritom o hypotetický scenár. Práve preto odporúčame testovať cloud prostredia skôr, ako to spraví niekto iný s horšími úmyslami.

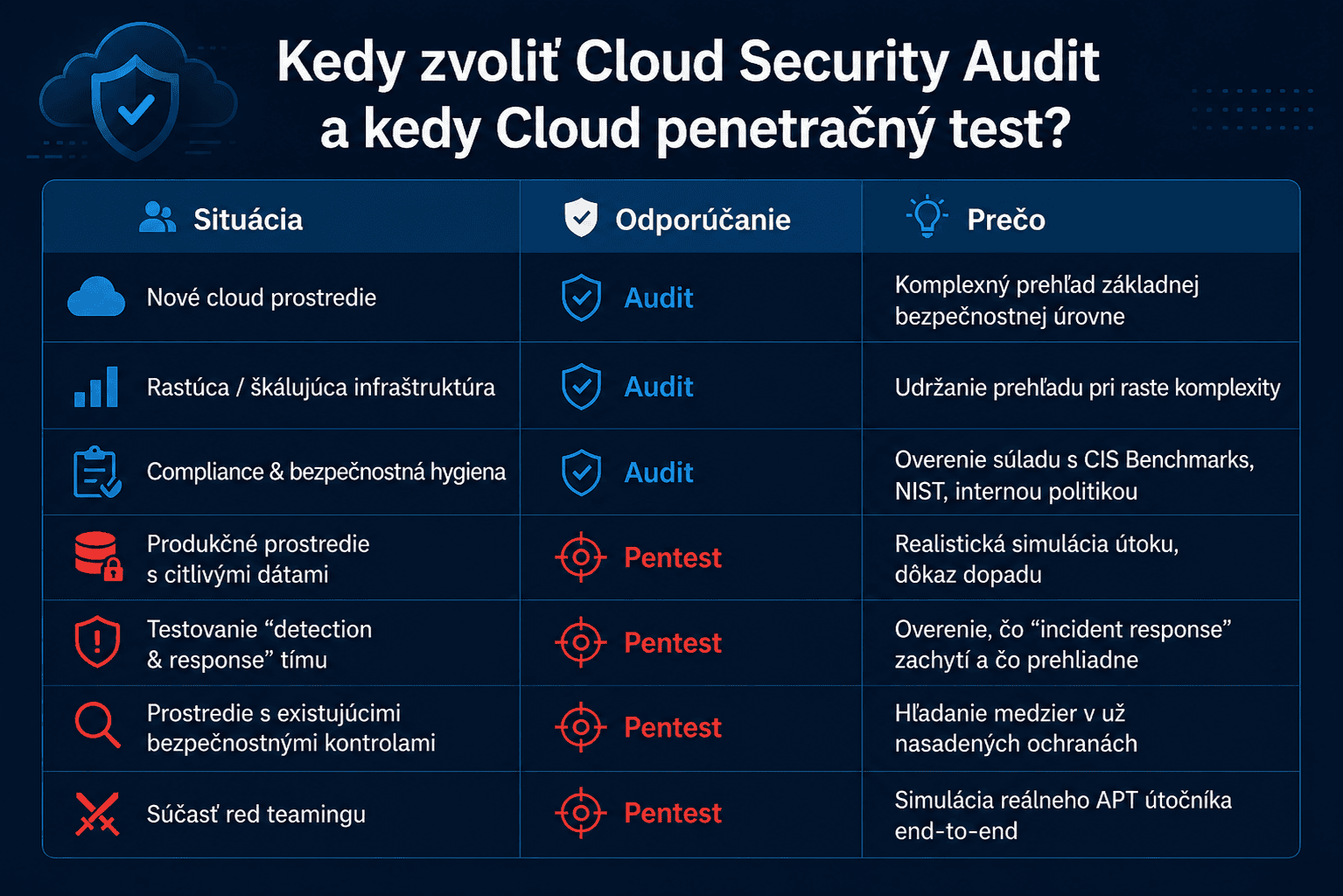

Ktorý prístup zvoliť?

Ak teda riešite základnú hygienu a compliance určite si zvoľte Cloud Security Audit. Je to ideálne riešenie ak zavádzate nové cloud prostredie alebo chcete získať prehľad o bezpečnosti, prípadne riešite škálovanie a rast infraštruktúry. V prípade, že testujete produkčné alebo citlivé prostredia a chcete otestovať realistickú simuláciu útoku, použite Cloud Pentest. Vďaka nemu overíte reálny dopad zraniteľností na vašu infraštruktúru a reakcie “detection & response” tímu.

Namiesto všeobecných odporúčaní, konkrétne situácie a správna voľba:

Stručné pravidlo: Audit ak riešite základnú hygienu, compliance alebo škálovanie. Pentest ak chcete vedieť, čo by útočník reálne urobil s prístupom, ktorý už má.

Nie ste si istí, čo váš cloud potrebuje?

Každé prostredie je iné. Niektorí klienti potrebujú najprv audit aby vedeli, kde stoja a až potom pentest, aby overili, či nasadené opravy skutočne fungujú. Iní majú komplexné prostredie s citlivými dátami a potrebujú rovno útočný pohľad.

Ak si nie ste istí, ktorý prístup je pre vás správny, radi vám pomôžeme nastaviť rozsah bez záväzkov.

Ďalšie zaujímavé články

Všetky články

Prihláste sa k odberu nášho newslettera a získajte všetky dôležité novinky v oblasti kybernetickej bezpečnosti a etického hackovania.