11 marec 2024 / 7 minút čítania

Ethical Hacking Report 2023: Weby, cloudy a infra sú najväčším rizikom

Weby, cloudy a infraštruktúra dominujú nášmu ročnému reportu ako najzraniteľnejšie systémy. Po 384 testoch v roku 2023 sme našli 2795 zraniteľností. V článku rozoberáme, čo to znamená pre bezpečnosť vášho biznisu.

Čudujete sa, že Váš nadriadený stále omiela, či je Vaša firma odolná voči kyber útokom a aké máte plány s NIS2 reguláciou za chrbtom? Ak vám toto znie povedome, čítajte. Vydali sme totiž praktický report pre CISO všetkých organizácií - Citadelo Ethical Hacking Report 2023 a v ňom info o 2795 nami nájdených zraniteľností. Vedú Weby, Cloudy a Infraštruktúra. Po jeho prečítaní sa už svojmu nadriadenému diviť nebudete.

Poďme pekne po poriadku a pozrime sa na základné dáta, ktoré zbierame. Na prvý pohľad sa môžu zdať obyčajné - počet projektov a ich typov, počty zraniteľností a ich typy alebo testované systémy nie sú nič šokujúce, ale tieto “obyčajné” dáta a ich zber nám pomáhajú presne identifikovať slabé stránky Vašich firiem a používaných systémov. Na stiahnutie nášho celého reportu kliknite SEM.

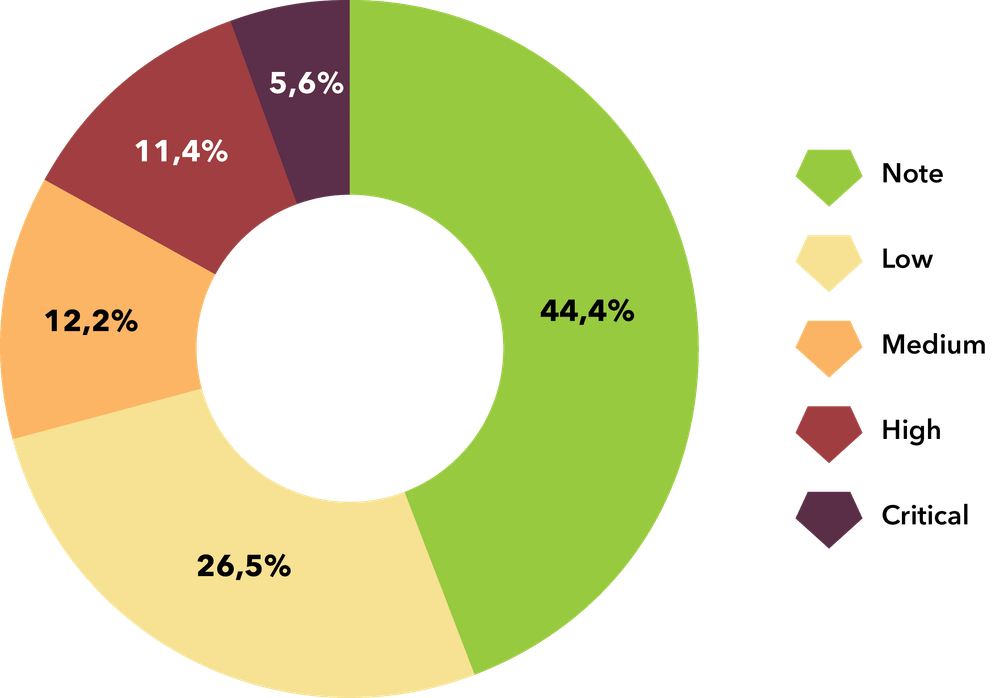

Počet kritických zraniteľností minulý rok narástol o 4%, pričom už len 1 kritický nález značí katastrofálne následky pri útoku hackerom a to či už v podobe RCE - Remote Code Execution - vzdialeným spustením kódu, eskalácií privilégií alebo ultimátny gól pri hackovaní firiem, získanie role - doménového administrátora, ktorým sa hackerovi otvárajú dvere nekonečným možnostiam.

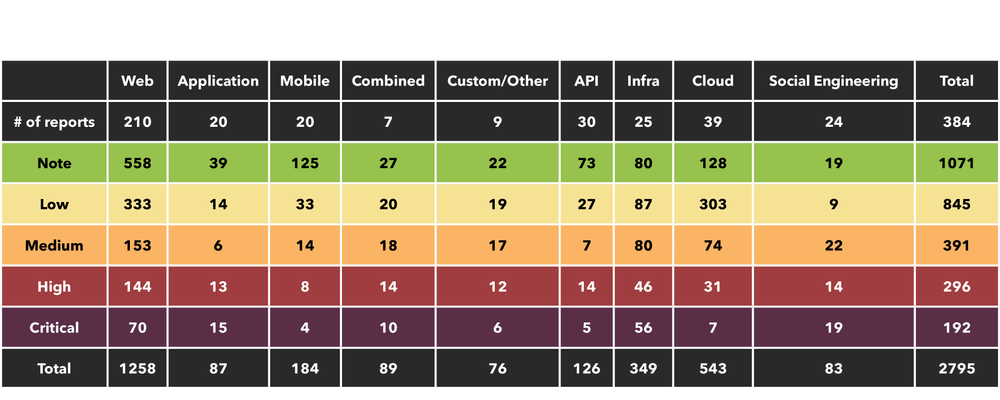

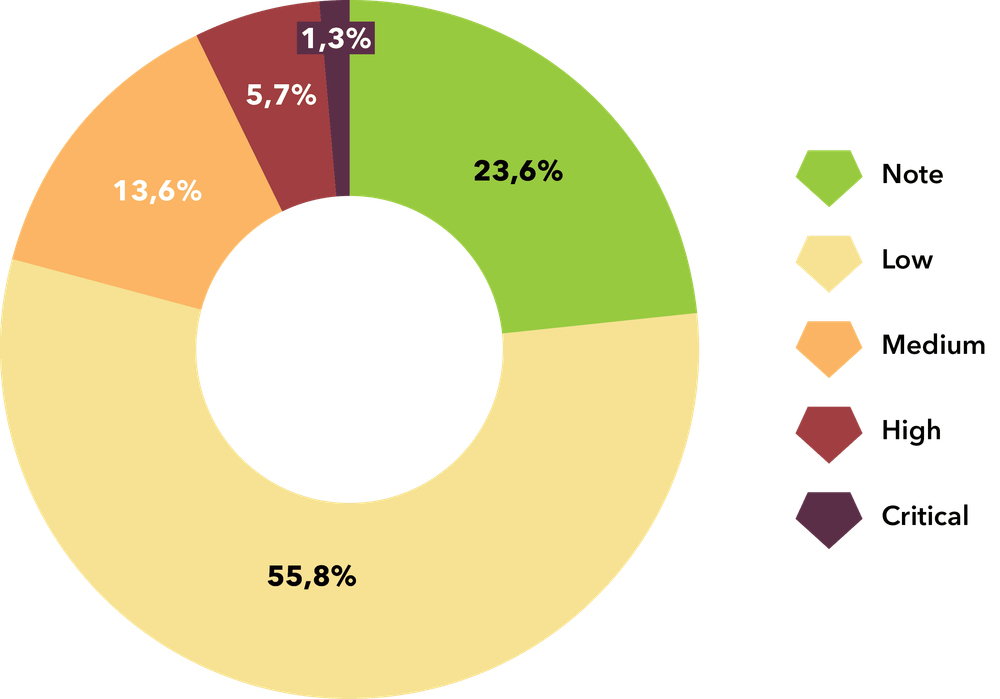

Celkové výsledky za rok 2023

Graf znázorňujúci typy projektov a hodnotenie nájdených zraniteľností, od note po critical. Celý report stiahnete TU.

Reálny dopad týchto čísiel vie byť ohromujúci, nakoľko pri SQL injection na webe vie hacker čítať všetky Vaše interné údaje v hacknutej databáze. Môžete mať na nich uložené heslá, klientské dáta alebo citlivé dáta ktoré sú následne v “moci” hackera. Toto je len jedna zo 100viek načtrnutých možností zneužitia hackerom s kritickou zraniteľnosťou. Takže vidíte, sú to “len čísla” a štatistiky ale my vidíme a chceme aby ste videli aj vy, čo znamenajú a čo za nimi naozaj je.

| V roku 2023 sme pracovali na 384 simulovaných útokoch pri ktorých sme našli 2795 zraniteľností. Vedú Weby, Cloudy a Infraštruktúra.

Je veľká pravdepodobnosť, že keď toto čítate, jeden z menovaných systémov je ten, na ktorom beží Váš biznis alebo jeho riadenie. Preto je dôležité, aby ste chápali, čo naše dáta ukazujú a aký majú na Vás a Váš biznis reálny dopad.

WEBY

Ak je Váš biznis postavený na webe, z našich dát, je to najzraniteľnejší typ systému v rámci počtu nájdených zraniteľností. Taktiež sme vo weboch našli najvyšší počet kritických zraniteľností – 70. Čo toto znamená v praxi? Vyššie sme už spomínali RCE, ďalšou veľmi ohrozujúcou možnosťou je scenár tzv. SQL injection, kde vie hacker čítať Vaše interné údaje v napadnutej databáze – či už uskladňujete klientske dáta, heslá alebo citlivé informácie. Treba podotknúť, že tak ako vie hacker čítať a mať prístup k dátam na databáze, tak isto ich vie a môže vymazať.

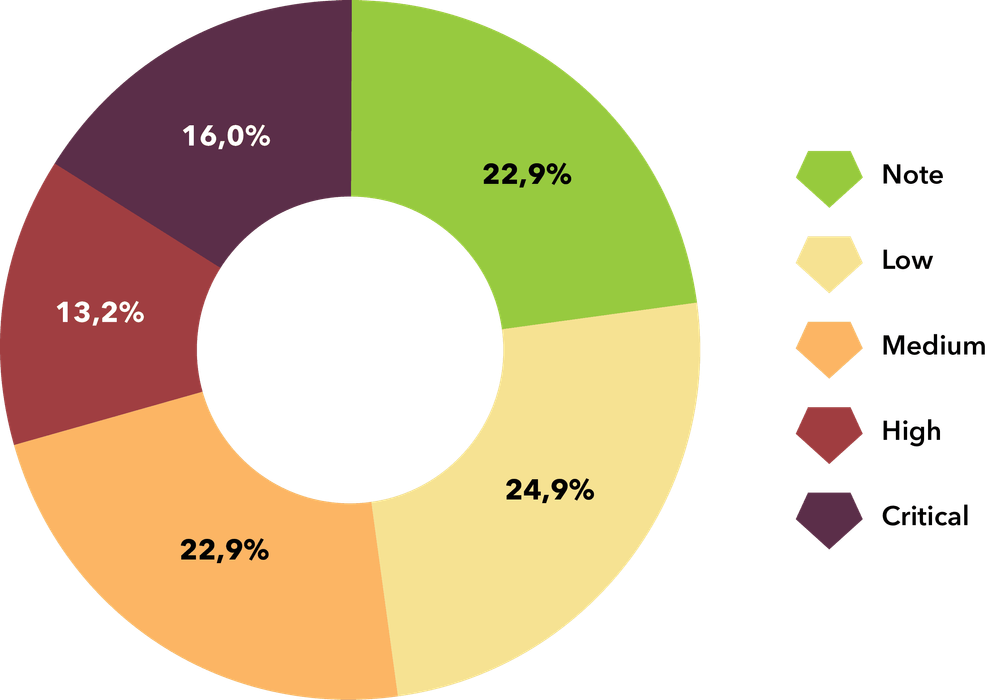

Zraniteľnosti vo WEBOCH:

Typy nájdených zraniteľnosti od note po critical vo Weboch.

Keďže web môže byť verejne prístupný, jeho zraniteľnosť alebo možnosť útoku je niekoľkonásobne dostupnejšia a s týmto rizikom narastá aj šanca na zneužitie. Problém často tkvie pri vývoji webu, keď myšlienka na Security Best Practices je niečo s čím sa absolútne nepočíta. Tento fakt následne otvára dvere hackerom, na rôzne zneužitie stránok – generovanie zľavových kódov do nekonečna alebo zneužitie nákupných košíkov, kde sú útočníci schopní nakupovať zadarmo alebo získať dáta o nakupujúcich. Možností je naozaj veľa, záleží na kreativite hackera.

CLOUDY

Ak je Váš biznis postavený na Cloude, z nášho reportu vychádza ako druhý najzraniteľnejší typ systému počtom nájdených zraniteľností. Jedna z najhorších situácií v Cloudovom systéme je Eskalácia Privilégií, t.j. zneužitie jednej role užívateľa v systéme na úplne iné účely a s úplne inými právomocami, pričom cieľom je dostať sa znova na najvyšší možný level moci a to je ekvivalent doménového administrátora, ktorý spravuje celú sieť a môže povoliť prenos dát, sprístupniť akékoľvek potrebné informácie hackerovi, alebo si z tejto pozície sám schváli transkacie, či prenos citlivých dát. V tejto pozícií sa kreativite medze naozaj nekladú.

Zraniteľnosti v CLOUDOCH:

Typy nájdených zraniteľnosti od note po critical v Cloudoch.

V Cloude je vysoká šanca zraniteľnosti z dôvodu, že sa v ňom nachádza veľmi veľa možností nastavení rolí a systému celkovo, ktoré sú bohužiaľ veľmi málo udelované a radené podľa Security Best Practices, čo nám následne poskytuje veľa možností a krokov, ktoré vieme zneužiť.

INTERNÁ INFRAŠTRUKTÚRA

Pri internej infraštruktúre je kladený malý dôraz na potrebu kyber zabezpečenia, nakoľko sa počíta s tým, že do danej infraštruktúry majú prístup len zamestnanci, tým pádom nachádzame veľa dier a väčšie množstvo zraniteľností. Treba si však uvedomiť, že tak ako my – etickí hackeri sa do internej infraštruktúry vie dostať aj black-hat hacker (napr. Phishingom), ktorý si nebude vedieť vybrať, čo skôr zneužiť.

Zraniteľnosti v INFRAŠTRUKTÚRE:

Typy nájdených zraniteľnosti od note po critical v Infraštruktúre.

Ak je Váš biznis postavený na Infraštruktúre – internej alebo externej, je to jeden z TOP 3 najzraniteľnejších systémov – počtom nájdených zraniteľností. Podobne ako pri Cloude, najhorší scenár je tzv. Eskalácia Privilégií na doménového administrátora, čo môže znamenať úplnú kompromitáciu internej siete – bežná situácia je, keď útočník využíva ransomware - zašifruje získané dáta kľúčom, ktorý je ochotný za nemalú sumu predať klientovi, alebo sa vyhráža zverejnením citlivých dát, ak klient nezaplatí požadovú sumu.

Vo väčšine prípadov je to spôsob a zraniteľnosť, ktorá je jednoduchá a nedá black-hat hackerovi veľa námahy ktorú si vyberie, preto kladieme veľký dôraz aj na menšie zraniteľnosti, ktoré sa akumulujú a následne vedia byť ekvivalentom kritickej zraniteľnosti.

Nie je to však vždy systém, ktorý nie je dostatočne zabezpečený a preto nám nedá nespomenúť aj ľudský faktor, ktorý viedol a stále vedie ako najúspešnejší vektor úspechu black-hat hackerov. Oproti roku 2022 nám narástol dopyt po testovaní sociálneho inžinierstva o 4,5%, čo radi vidíme, no vieme, že je to veľmi malé číslo v porovnaní s tým, ako často sa tieto typy útokov vo svete vyskytujú.

| Viac než 40% obetí nevedomky vpustí etického hackera do firemnej sieti.

Z tohto dôvodu vzdelávame pomocou Zamestnaneckých tréningov a ak je budget väčší, komplexne zastrešujeme tzv. Red Teamingom, ktorého obsahom je:

- OSINT

- Externý útok Infraštruktúry a Sociálne Inžinierstvo (Phishing, Vishing, Smishing, Baiting, atď.)

- Útok infraštruktúry s fyzickým prístupom (rozhodené USB po firme s vírusom kt. umožní prístup do siete)

- Fyzický prienik do budovy

Následne so všetkými nazbieranými informáciami sa snažíme dosiahnuť čo najhorší scenár.

| Red Teaming sa stal neoddeliteľnou súčasťou testovania ofenzívnej bezpečnosti.

Samozrejme, všetkým týmto situáciám a zraniteľnostiam sa dá predísť a to tým, že biznis a klienti porozumejú dôležitosti rozdielu toho, ak ich najprv hackne etický hacker a presne označí diery v kyber zabezpečení a následne vedia, čo treba zabezpečiť - než keď dostane prvú šancu black-hat hacker. Vždy aplikujeme zlatý štandard - následný re-test, ktorý overí aplikované a “zaplátané” diery v kyber bezpečnosti, aby biznis a klienti mohli kludne spať.

Na stiahnutie celého reportu a našich dát kliknite SEM.

Chcete vedieť, koľko zraniteľností sa nachádza vo Vašom systéme? Kontaktujte nás ešte dnes a premeňte svoje slabiny na silné stránky!

Ďalšie zaujímavé články

Všetky články

Prihláste sa k odberu nášho newslettera a získajte všetky dôležité novinky v oblasti kybernetickej bezpečnosti a etického hackovania.